資訊專欄INFORMATION COLUMN

摘要:通過服務(wù),用戶可將本地數(shù)據(jù)中心企業(yè)分支機(jī)構(gòu)與私有云平臺的私有網(wǎng)絡(luò)通過加密通道進(jìn)行連接,也可將用于不同之間的加密連接。標(biāo)準(zhǔn)建立的方式有手工配置和自動協(xié)商兩種,私有云平臺網(wǎng)關(guān)服務(wù)使用協(xié)議來建立。本端標(biāo)識網(wǎng)關(guān)的標(biāo)識,用于第一階段協(xié)商。

用戶在使用云平臺部署并管理應(yīng)用服務(wù)時,會有部分業(yè)務(wù)部署于 IDC 數(shù)據(jù)中心環(huán)境的內(nèi)網(wǎng)或第三方公/私有云平臺上,如 Web 服務(wù)部署于公有云平臺,應(yīng)用和數(shù)據(jù)庫等應(yīng)用部署于私有云,構(gòu)建公有云和私有云混合部署環(huán)境。

在混合云的應(yīng)用場景中,可以可通過專線的方式將兩端網(wǎng)絡(luò)的內(nèi)網(wǎng)直接打通,且較好的保證網(wǎng)絡(luò)可靠性和性能。但由于專線成本較高,僅適用于部分對網(wǎng)絡(luò)時延要求較高的業(yè)務(wù),為節(jié)省成本并與第三方平臺建立點(diǎn)對點(diǎn)的網(wǎng)絡(luò)通信,云平臺提供 VPN 網(wǎng)關(guān)-IPsecVPN 連接的服務(wù)能力,允許平臺側(cè) VPC 子網(wǎng)的資源直接與第三方平臺內(nèi)網(wǎng)的主機(jī)進(jìn)行通信,同時也可為平臺不同 VPC 網(wǎng)絡(luò)間提供連接服務(wù)。

IPsec VPN 是一種采用 IPsec 協(xié)議加密的隧道技術(shù),由 Internet Engineering Task Force(IETF)定義的安全標(biāo)準(zhǔn)框架,在互聯(lián)網(wǎng)上為兩個私有網(wǎng)絡(luò)提供安全通道,通過加密保證連接的安全。有關(guān) IPsec 可參考 RFC2409 (IKE—Internet Key Exchange 因特網(wǎng)密鑰交換協(xié)議)和 RFC4301 (IPsec 架構(gòu))。

云平臺 IPsecVPN 服務(wù)是基于 Internet 的網(wǎng)絡(luò)連接服務(wù),采用 IPsec(Internet Protocol Security)安全加密通道實(shí)現(xiàn)企業(yè)數(shù)據(jù)中心、辦公網(wǎng)絡(luò)與平臺 VPC 私有網(wǎng)絡(luò)的安全可靠連接,同時也可使用 VPN 網(wǎng)關(guān)在 VPC 之間建立加密內(nèi)網(wǎng)連接。網(wǎng)關(guān)服務(wù)為可容災(zāi)的高可用架構(gòu),同時支持用戶選擇多種加密及認(rèn)證算法,并提供 VPN 連接健康檢測及連接日志,保證隧道連接的可靠性、安全性及管理便捷性。

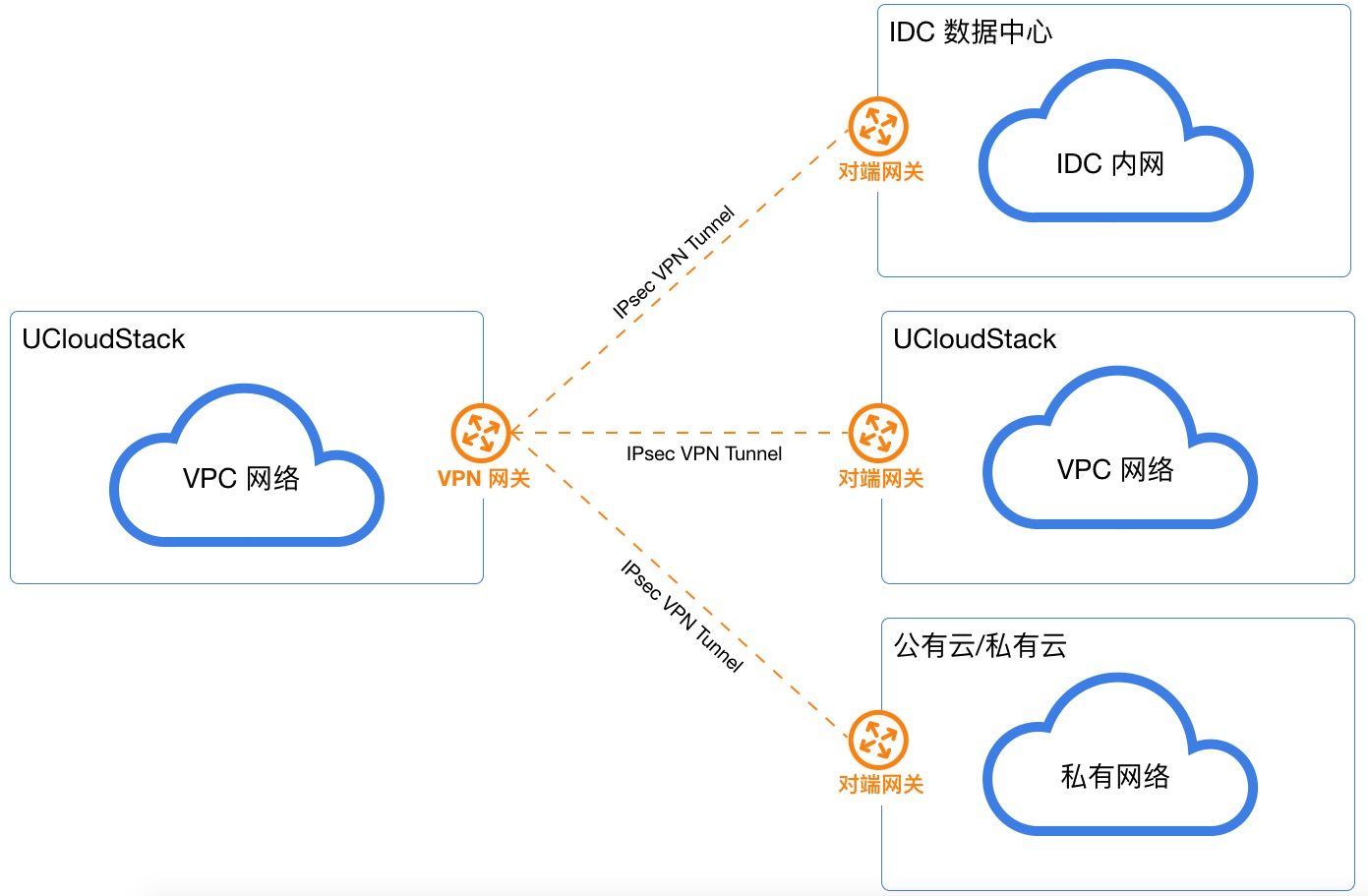

通過 IPsecVPN 服務(wù),用戶可將本地數(shù)據(jù)中心、企業(yè)分支機(jī)構(gòu)與私有云平臺的 VPC 私有網(wǎng)絡(luò)通過加密通道進(jìn)行連接,也可將用于不同 VPC 之間的加密連接。對端設(shè)備或系統(tǒng)僅需支持 IPsec 的 IKEv1 或 IKEv2 ,即可通過配置與平臺的 VPN 網(wǎng)關(guān)進(jìn)行互連,如通用網(wǎng)絡(luò)設(shè)備或配置 IPsecVPN 的服務(wù)器。

VPN 網(wǎng)關(guān) IPsecVPN 服務(wù)由 VPN 網(wǎng)關(guān)、對端網(wǎng)關(guān)及 VPN 隧道連接三部分組成。

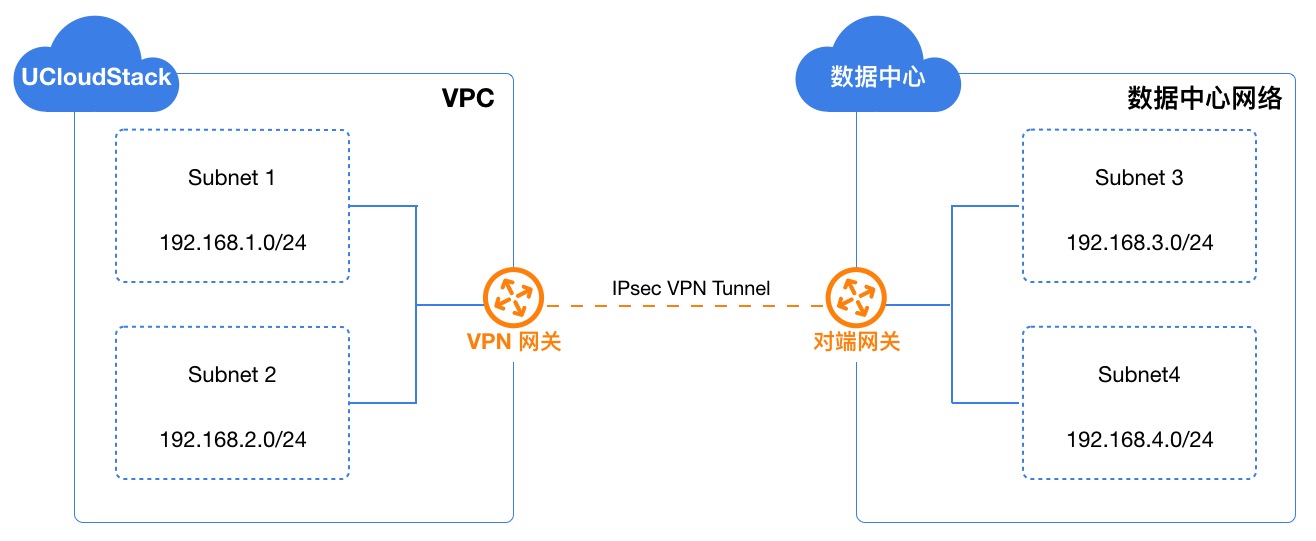

一個 VPN 網(wǎng)關(guān)有且必須關(guān)聯(lián) 1 個 VPC 網(wǎng)絡(luò)和 1 個外網(wǎng) IP 地址,與對端網(wǎng)關(guān)相對應(yīng),通過 VPN 隧道進(jìn)行連接。IPsecVPN 支持點(diǎn)到多點(diǎn)的連接特性,使得 VPN 網(wǎng)關(guān)與對端網(wǎng)關(guān)可以為一對一或一對多的連接關(guān)系,即一個 VPN 網(wǎng)關(guān)可以同時與多個對端網(wǎng)關(guān)建立隧道。VPN 隧道支持平臺多個 VPC 子網(wǎng)與對端網(wǎng)絡(luò)的多個網(wǎng)段通過隧道進(jìn)行加密通信,平臺 VPC 子網(wǎng)的網(wǎng)段與對端網(wǎng)絡(luò)的網(wǎng)絡(luò)不可重疊(本端與對端子網(wǎng)重疊會影響網(wǎng)絡(luò)的正常通信)。

如上圖案例所示,在云平臺中的 VPC 網(wǎng)絡(luò)已擁有 2 個子網(wǎng),分別為 subnet1(192.168.1.0/24)和 subnet2(192.168.2.0/24)。在遠(yuǎn)端 IDC 數(shù)據(jù)中心下有 2 個內(nèi)網(wǎng)網(wǎng)段,分別為 subnet3(192.168.3.0/24)和 subnet4(192.168.4.0/24)。

IPsecVPN 通道在 Internet 網(wǎng)絡(luò)中構(gòu)建并運(yùn)行,公網(wǎng)的帶寬、網(wǎng)絡(luò)阻塞、網(wǎng)絡(luò)抖動會直接影響 VPN 網(wǎng)絡(luò)通信的質(zhì)量。

在建立 IPsecVPN 安全通道時,需要先在兩個網(wǎng)關(guān)間建立 SA(Security Association 安全聯(lián)盟)。SA 是 IPsec 的基礎(chǔ),是通信網(wǎng)關(guān)間對連接條件的約定,如網(wǎng)絡(luò)認(rèn)證協(xié)議(AH、ESP)、協(xié)議封裝模式、加密算法(DES、3DES 和 AES)、認(rèn)證算法、協(xié)商模式(主模式和野蠻模式)、共享密鑰及密鑰生存周期等。SA 安全聯(lián)盟的建立需要在兩端網(wǎng)關(guān)上均約定并配置相同的條件,以確保 SA 可以對兩端網(wǎng)關(guān)進(jìn)行雙向數(shù)據(jù)流通信保護(hù)。

標(biāo)準(zhǔn) IPsecVPN 建立 SA 的方式有手工配置和 IKE 自動協(xié)商兩種,私有云平臺 VPN 網(wǎng)關(guān)服務(wù)使用 IKE 協(xié)議來建立 SA 。IKE 協(xié)議建立在由 ISAKMP(Internet Security Association and Key Management Protocol,互聯(lián)網(wǎng)安全聯(lián)盟和密鑰管理協(xié)議)定義的框架上,具有一套自保護(hù)機(jī)制,可在不安全的網(wǎng)絡(luò)上安全地認(rèn)證身份、交換及密鑰分發(fā),為 IPsec 提供自動協(xié)商交換密鑰并建立 SA 服務(wù)。

IKE 通過兩個階段為 IPsec 進(jìn)行密鑰協(xié)商并建立 SA :

IKE 為 IPsec 協(xié)商建立 SA,并將建立的參數(shù)及生成的密鑰交給 IPsec ,IPsec 使用 IKE 協(xié)議建立的 SA 對最終 IP 報文加密或認(rèn)證處理。通過 IKE 協(xié)議可為 IPsecVPN 提供端與端之間的動態(tài)認(rèn)證及密鑰分發(fā),通過自動建立 IPsec 參數(shù),降低手工配置參數(shù)的復(fù)雜度;同時由于 IKE 協(xié)議中每次 SA 的建立均需運(yùn)行 DH 交換過程,可有效保證每個 SA 所使用密鑰的互不相關(guān),增加 VPN 通道的安全性。

VPN 隧道成功建立連接后,將自動為所屬 VPC 關(guān)聯(lián)的本端子網(wǎng)下發(fā)到對端子網(wǎng)的路由,使本端子網(wǎng)訪問遠(yuǎn)端私有網(wǎng)絡(luò)的請求通過 VPN 網(wǎng)關(guān)及隧道進(jìn)行轉(zhuǎn)發(fā),完成整個鏈路的打通。

IPsecVPN 隧道 SA 協(xié)商建立需要配置相應(yīng)的參數(shù)信息,包括隧道的基本信息、預(yù)共享密鑰、IKE 策略及 IPsec 策略配置信息。兩端的 VPN 在建立的過程中,需保證預(yù)共享密鑰、IKE 策略及 IPsec 策略配置一致,IKE 策略指定 IPSec 隧道在協(xié)商階段的加密和認(rèn)證算法,IPSec 策略指定 IPSec 在數(shù)據(jù)傳輸階段所使用的協(xié)議及加密認(rèn)證算法。具體參數(shù)信息如下表所示:

(1)基本信息

(2)預(yù)共享密鑰

(3)IKE 策略

(4)IPSec 策略

VPN 網(wǎng)關(guān) IPsecVPN 服務(wù)是基于 Internet 的網(wǎng)絡(luò)連接服務(wù),通過 IPsec 安全加密通道實(shí)現(xiàn)企業(yè)數(shù)據(jù)中心、辦公網(wǎng)絡(luò)與平臺 VPC 私有網(wǎng)絡(luò)的安全可靠連接,同時用戶也可使用 VPN 網(wǎng)關(guān)在 VPC 之間建立加密內(nèi)網(wǎng)連接。網(wǎng)關(guān)服務(wù)為可容災(zāi)的高可用架構(gòu),同時支持用戶選擇多種加密及認(rèn)證算法,并提供 VPN 連接健康檢測及連接日志,可滿足不同的應(yīng)用場景。

文章版權(quán)歸作者所有,未經(jīng)允許請勿轉(zhuǎn)載,若此文章存在違規(guī)行為,您可以聯(lián)系管理員刪除。

轉(zhuǎn)載請注明本文地址:http://specialneedsforspecialkids.com/yun/125818.html

摘要:立即咨詢產(chǎn)品文檔優(yōu)刻得上線了混合云自建機(jī)房火爆預(yù)售官方補(bǔ)貼活動中針對企業(yè)私有云產(chǎn)品作了介紹,老劉博客本篇文章分享給大家有關(guān)企業(yè)私有云產(chǎn)品優(yōu)勢體系架構(gòu)超融合一體機(jī)機(jī)型和交付方式。快速了解企業(yè)私有云解決方案及應(yīng)用場景。UCloudStack企業(yè)私有云平臺,是基于UCloud公有云8年+的運(yùn)營經(jīng)驗(yàn),輸出的適配企業(yè)私有場景的云計(jì)算解決方案。提供虛擬化、SDN 網(wǎng)絡(luò)、分布式存儲、數(shù)據(jù)庫緩存等核心服務(wù)的...

推薦UCloud優(yōu)鈦私有云,有六大優(yōu)勢: 公有云大規(guī)模客戶驗(yàn)證、自主可控優(yōu)刻得私有云基于UCloud公有云基礎(chǔ)架構(gòu),復(fù)用內(nèi)核及核心虛擬化組件,將公有云架構(gòu)私有化部署,具有自主可控、穩(wěn)定可靠、持續(xù)進(jìn)化及開放兼容等特點(diǎn),讓企業(yè)輕松構(gòu)建和公有云架構(gòu)一致的云基礎(chǔ)設(shè)施。輕量構(gòu)建、快速交付、持續(xù)進(jìn)化支持1臺服務(wù)器搭建POC環(huán)境,3臺即可構(gòu)建生產(chǎn)環(huán)境,規(guī)模輕量且可平滑擴(kuò)容,支持自動化一鍵部署并提供平滑升級能力,...

摘要:首先,構(gòu)建公有云廠商強(qiáng)大的私有云產(chǎn)品與解決方案。事實(shí)上,分析現(xiàn)有的私有云市場的整體特點(diǎn),其中基礎(chǔ)架構(gòu)硬件基礎(chǔ)架構(gòu)軟件和服務(wù)三個尤為重要的領(lǐng)域,都屬于高于的年復(fù)合增長率的方面,表明了私有云整體市場依然處于企業(yè)用戶新業(yè)務(wù)需求的創(chuàng)新發(fā)展期。Gartner分析預(yù)測顯示,預(yù)計(jì)到2020年,全球公有云市場規(guī)模將達(dá)到4114億美元,2018年到2020年的年復(fù)合增速將達(dá)到16.5%。既然公有云市場潛力如此...

摘要:年即將接近尾聲,筆者所關(guān)注的中國云計(jì)算市場在這一年里亦是風(fēng)起云涌,書寫了不少的傳奇篇章。三云計(jì)算中國特色明顯私有云三華格局形成云計(jì)算部署在全球如火如荼的進(jìn)行。中國的云計(jì)算市場的確有自己的特點(diǎn)。結(jié)語年的億中國云市場已經(jīng)向大家招手。2018 年即將接近尾聲,筆者所關(guān)注的中國云計(jì)算市場在這一年里亦是風(fēng)起云涌,書寫了不少的傳奇篇章。全球領(lǐng)先的云計(jì)算廠商AWS、微軟、谷歌和IBM雖然在中國市場一直沒有...

摘要:預(yù)計(jì)到年的組織將利用混合云管理基礎(chǔ)設(shè)施。有數(shù)據(jù)顯示,的企業(yè)表示未采用混合云的原因是因?yàn)楝F(xiàn)有技術(shù)不夠成熟,另一方面,缺少完善的混合云管理平臺解決方案也是這些企業(yè)頭疼的難題所在。企業(yè)上云已成為一種不可阻擋的發(fā)展態(tài)勢。8月10日,工信部印發(fā)《推動企業(yè)上云實(shí)施指南(2018-2020年)》的通知,明確要求到2020年,云計(jì)算在企業(yè)生產(chǎn)、經(jīng)營、管理中的應(yīng)用廣泛普及,全國新增上云企業(yè)100萬家。時間追溯...

閱讀 284·2024-11-07 18:25

閱讀 130363·2024-02-01 10:43

閱讀 868·2024-01-31 14:58

閱讀 828·2024-01-31 14:54

閱讀 82766·2024-01-29 17:11

閱讀 3047·2024-01-25 14:55

閱讀 1985·2023-06-02 13:36

閱讀 3032·2023-05-23 10:26